..::Programas de Escritorio::..

SysAnalyzer can automatically monitor and compare:

* Running Processes

* Open Ports

* Loaded Drivers

* Injected Libraries

* Key Registry Changes

* APIs called by a target process

* File Modifications

* HTTP, IRC, and DNS traffic

SysAnalyzer also comes with a ProcessAnalyzer tool which can perform the following tasks:

* Create a memory dump of target process

* parse memory dump for strings

* parse strings output for exe, reg, and url references

* scan memory dump for known exploit signatures

..::MODO DE USO::..

Aca tengo El SysAnalyzer y un server para analizar.

Mi recomendacion es que tengan una maquina virtual, ya que lo que hace este programa es ejecutar en nuestra propia PC el archivo sospechoso y a partir de ahi, lo analiza.

Arbrimos el programa y en donde estan los tres puntos (...) buscamos nuestro server.

una vez seleccionado, damos en START para comenzar el analisis.

Nos tirara un List Data sobre las cosas que estan corriendo en nuestra PC, cambios que se han producido ETC.

Para ver mas detelladamente todo, cerramos este list data y nos quedamos con lo que nos dice el programa

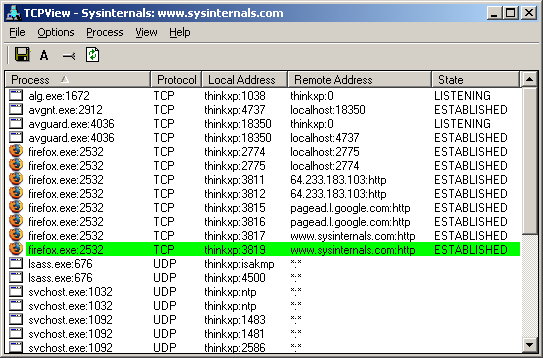

En Open ports podemos ver que puerto trabaja

Este server esta configurado para que se inyecte en el navegador por defecto, es por eso que nos muestra el Firefox

Las demas pestañas estan vacias en mi caso, pero siempre revisenlas, ya que siempre suele haber algo para revisar.

Pero si paso a la ultima pestaña "Directory Watch Data" podremos ver los cambios que realiza en los distintos directorios.

Como podemos ver, el archivo crea una carpeta llamada Bifrost con un archivo "server.exe" en el system32...

Como conclusion podemos decir que esta infectado, ya que crea el archivo y trabaja con el proceso del Firefox.

A demas se puede observar que hace otras modificaciones, pero esta es la mas clara.

[Enlace externo eliminado para invitados]

========================================================================

Regshot es una utilidad que nos permite averiguar si un programa cambia nuestro Registro de Windows y qué cambios hace.

Actúa creando una captura (la llama "foto" del Registro. Hazla justo antes de la instalación del programa. Después, haz una segunda captura, tras instalar el programa a investigar, y pulsa sobre "Comparar".

En ese momento Regshot te mostrará un informe con todos los cambios realizados entre ambas "fotos" de tu Registro.

..::MODO DE USO::..

Es de muy facil uso...

1) Abrimos el programa

2) Presionamos en 1st shot

Y lo que hara sera un scan del registro.

3) Luego ejecutamos el archivo sospechoso. En mi caso un server de Bifrost

4) Presionamos en 2nd shot. Hara un nuevo scan en el registro

5) Presionamos Comparar y nos mostrara un log con los cambios que se han producido:

Como podemos ver en la imagen, muestra la nueva entrada en el registro que creo y el directorio en donde se instalo el server.

[Enlace externo eliminado para invitados]

========================================================================

SysTracer es una herramienta para las utilidades del sistema que puede analizar tu computadora buscando tus archivos modificados, carpetas y entradas del registro. Además SysTracer muestra información sobre los servicios, unidades y aplicaciones que están configuradas para ejecutarse al iniciar la computadora. Cada escaneo de SysTracer genera una imagen de descripción general de tu sistema y es almacenada en una foto instantánea.

Grabar la foto generalmente toma algunos minutos dependiendo de la complejidad del sistema. Si lo deseas puede elegir escanear sólo archivos, registros o aplicaciones, para acelerar el proceso de grabación.

Al comparar las fotos instantáneas de antes y después de la instalación o ejecución de un programa, puedes determinar que archivos o entradas del registro se agregaron, cambiaron o borraron.

Puedes crear tantas fotos instantáneas como desees y puedes comparar cualquiera de ellas cuando quieras, teniendo la posibilidad de exportar las diferencias a una lista HTML.

[Enlace externo eliminado para invitados]

========================================================================

Esta utilidad, que cuenta con el conocimiento más completo de las ubicaciones de inicio automático de cualquier monitor de inicio, muestra qué programas están configurados para ejecutarse durante el inicio del sistema o el inicio de sesión, y muestra las entradas en el orden en que Windows las procesa. Entre estos programas, se incluyen algunos de la carpeta de inicio, así como las claves Run, RunOnce y otras claves del Registro. Puede configurar Autoruns para mostrar otras ubicaciones, incluidas extensiones de shell del Explorador, barras de herramientas, objetos del ayudante del explorador, notificaciones de Winlogon, servicios de inicio automático y un largo etcétera. Autoruns va más allá de la utilidad MSConfig incluida con Windows Me y XP.

La opción Hide Signed Microsoft Entries de Autoruns ayuda a acercar imágenes de inicio automático de terceros agregadas al sistema y admite la visualización de imágenes de inicio automático configuradas para otras cuentas en un sistema. En el paquete de descarga también se incluye un equivalente de línea de comandos que puede ofrecer resultados en formato CSV: Autorunsc.

Probablemente se sorprenderá de ver cuántos archivos ejecutables se inician automáticamente.

Autoruns funciona en todas las versiones de Windows, incluido Windows XP 64-bit Edition (para x64) y Windows Server 2003 64-bit Edition (para x64).

[Enlace externo eliminado para invitados]

========================================================================

Siempre quisiste saber que archivo y carpeta esta utilizando el programa que ejecutaste? Ahora puedes saberlo.

El programa Process Explorer consiste en dos sub-ventanas. Las cuales te muestran los proceso que se estan ejecutando y a que programa corresponden.

Funciona en :

-> 9x/Me

->Windows NT 4.0

->Windows 2000

->Windows XP

->Server 2003

Y en versiones de 64-bit Windows y Windows Vista.

[Enlace externo eliminado para invitados]

========================================================================

HijackThis examina ciertas areas del registro de Windows y el disco duro y lista sus contenidos. Estas areas son usadas tanto por software legitimo y por software peligroso, depende de usted lo que debe borrarse. Algunos items son correctos y deberian estar ahi y usted no deberia removerlos. Nunca remueva todo el contenido de la lista. Si lo hace podria perder archivos importantes que se necesitan para ejecutar sus programas legitimos. Se trata de una herramienta orientada a usuarios avanzados, puesto que sus métodos de análisis pueden dar falsos positivos detectando elementos que no son spyware. De todas formas, y para evitar problemas, incluye la posibilidad de hacer una copia de seguridad de su configuración original por si borra algo importante.

[Enlace externo eliminado para invitados]

========================================================================

RunnScanner es un todo en uno muy interesante; en primer lugar tenemos la función principal que le da el nombre: Un escaneador que lista toda posible forma en que algún código pueda ejecutarse al inicio del sistema en Windows. No nos vamos a encontrar sólo con las típicas entradas run del registro y los servicios del sistema; también vamos a encontrar a los drivers, items de inicio para el usuario por defecto (plantilla que se utiliza en la creación de nuevos usuarios), y unas cuantas entradas más del registro que ni yo conozco demasiado bien.

[Enlace externo eliminado para invitados]

========================================================================

Herramienta avanzada de administración de procesos.

Ninguna herramienta te da tanto detalle de cada proceso y tanto control como Taskexplorer. Información exacta y precisa sobre cada uno de los procesos que se están ejecutando en tu computadora, incluyendo el consumo de memoria ram y de cpu.

Taskexplorer es la herramienta ideal para detectar procesos no permitidos que pueden estár ahorcando los recursos de nuestro sistema o infectando archivos. Desde cambiar la prioridad de cada proceso hasta apagarlo junto con todas sus dependencias son algunas de las opciones de Taskexplorer. Compatible con Windows 2000, XP y Windows Vista. No necesitas tener privilegios de administrador para utilizar este programa.

[Enlace externo eliminado para invitados]

========================================================================

Si el Administrador de Tareas de Windows te parece que se queda corto, instala System Explorer, tiene más funciones, es más práctico y, si quieres, hasta lo reemplaza.

System Explorer ofrece una mayor información de los procesos, así como seis gráficas en tiempo real para controlar el rendimiento del procesador, memoria y procesos de escritura. Además, no sólo te informa del rendimiento sino que también te "chiva" el culpable de los picos.

En cuanto a las funciones "Extra" de System Explorer, mencionar que tiene desinstalador de aplicaciones y de añadidos de Internet Explorer y un muy práctico gestor de las aplicaciones que cargan al inicio del sistema operativo.

System Explorer también es capaz de crear snapshots (una "foto" del estado de tu sistema y así poder comparar los cambios en archivos y en el Registro de Windows.

Por último, si encuentras un proceso sospechoso, desde System Explorer puedes mandarlo directamente a analizar a VirusTotal. Muy cómodo.

[Enlace externo eliminado para invitados]

========================================================================

[Enlace externo eliminado para invitados]

========================================================================

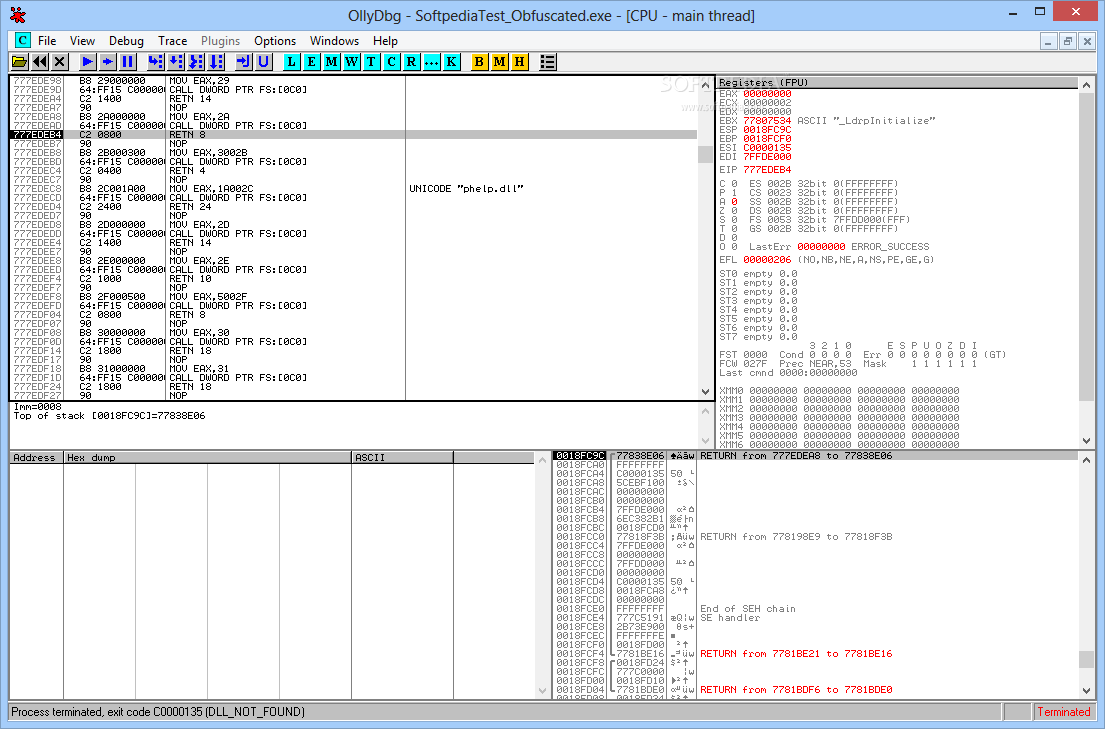

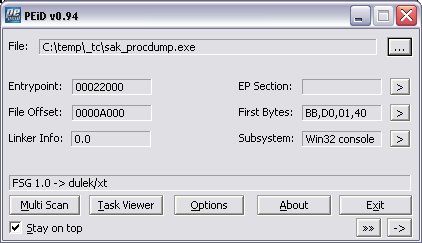

PEiD es especial en algunos aspectos si se compara con otros identificadores ya por ahí!

Tiene una excelente interfaz gráfica y la interfaz es muy intuitiva y simple.

Detection tasas se encuentran entre los mejores por cualquier otro identifier.

Special modos de escaneo avanzadas

* * detecciones de modificados y desconocidos files.

Shell la integración,

la línea de comandos de apoyo, siempre en la parte superior y con sólo arrastrarlas capabilities.

Multiple de directorios y archivos de exploración con recursion.

Task espectador y controller.

Plugin Interfaz con plugins como genérico OEP Finder y Krypto ANALyzer.

Extra la exploración de las técnicas utilizadas, incluso mejor detections.

Heuristic escaneo options.

New PE detalles,

Importaciones,

exportaciones y TLS viewers.

New construido en rápido disassembler.

New construido en hexadecimal viewer.

External firma interfaz que puede ser actualizado por el usuario.

[Enlace externo eliminado para invitados]

========================================================================

[Enlace externo eliminado para invitados]

========================================================================

Descripción : RDG Packer Detector es un detector de packers,Cryptors,Compiladores, Packers Scrambler,Joiners,Installers. -Posee sistema de deteccion Rapida. -Posee sistema de deteccion Potente Analizando el archivo completo,permitiendo la muli-detección de packers en varios casos. -Permite crear signaturas tus propias signaturas de deteccion. -Posee Analizador Crypto-Grafico. -Permite calcular el checksum de un archivo. -Permite calcular el Entropy, informando si el programa analizado esta comprimido,encriptado o no. -Detector de OEP (Punto de entrada Original) de un programa. -Puedes Chequear y descargar signaturas.Así siempre tu RDG Packer Detector estará Actualizado. -Loader de Plug-ins.. -Convertidor de Signaturas. -Detector de Falseadores de Entry Point. -De-Binder un extractor de archivos adjuntos. -Sistema Heuristico Mejorado. -Nueva Interfaz!

[Enlace externo eliminado para invitados]

========================================================================

========================================================================

WireShark es, probablemente, el analizador de tráfico de red más conocido y usado entre todos los existentes. Y tras diez años de desarrollo, que empezó con el nombre de Ethereal, por fin ha llegado a la versión 1.0.

En ella, además de un montón de correcciones de errores, se ha añadido soporte oficial para Mac OS X de forma experimental, uso de columnas personalizables y un montón de nuevos protocolos, por lo que habrá pocos que este programa no sea capaz de analizar.

Una aplicación imprescindible para aquellos que hayan necesitado alguna vez examinar el tráfico que pasa por la red, ya sea para determinar como funciona una aplicación, porque está fallando o por simple curiosidad de saber el formato de un protocolo.

[Enlace externo eliminado para invitados]

..::MODO DE USO::..

Wireshark, es un analizador de protocolos utilizado para realizar análisis y solucionar problemas en redes de comunicaciones para desarrollo de software y protocolos, y como una herramienta didáctica para educación.

Su función es similar a la de *tcpdump, pero añade una interfaz gráfica y opciones de organización y filtrado de información. Así, permite ver todo el tráfico que pasa a través de una red estableciendo la configuración en modo promiscuo.

En la siguiente explicación veremos como funciona más detalladamente.

-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·-·--·-·-·-·-

Manual Wireshark

1.-Cuando abrimos por primera vez el programa se muestra y detalla la interfaz de usuario y como se aplican las principales funciones de WireShark (Capturar, Desplegar y Filtrar paquetes).

File -> contiene las funciones para manipular archivos y para cerrar la aplicación Wireshark.

Edit -> este se puede aplicar funciones a los paquetes, por ejemplo, buscar un paquetes especifico, aplicar una marca al paquete y configurar la interfaz de usuario.

View -> permite configurar el despliegue del paquete capturado.

Go -> Desde aquí permiten ...

Capture -> para iniciar y detener la captura de paquetes.

Analyze -> desde analyze podemos manipular los filtros, habilitar o deshabilitar protocolos, flujos de paquetes, etc.

Statistics -> podemos definir u obtener las estadísticas del trafico capturado.

Help -> menú de ayuda.

A continuación empezaremos con la aplicación más sencilla que podemos utilizar en el programa.

Capturar paquetes IP

WireShark cuenta con tres maneras para iniciar la captura de los paquetes:

·Haciendo doble clic en

Tres botones se visualizan por cada interfaz

Start -> para iniciar

Options -> para configurar

Details -> proporciona información adicional de la tarjeta como su descripción, estadísticas, etc.

Otra opcion es Otra seleccionar el icono

O por ultimo en el caso que se haya predefinido las opciones de la tarjeta, haciendo clic en

Capture/start

Cuando pulsamos a start nos muestra esta pantalla.

La información se organiza de la siguiente forma.

primera columna[N.o]-> muestra el número de paquetes que enviamos o recibimos.

Segunda columna[Time] ->s el tiempo que tarda en transmitirse el paquete de datos.

Tercera columna[Source]-> la ip origen.

Cuarta columna[Destination]-> la ip destino.

Quinta columna[Protocol]-> El protocolo que utiliza en esa transmisión (especificaciones pag..)

Sexta columna[info.]-> Nos muestra una pequeña información sobre el paquete de datos.

En la parte que he señalado en azul-> Contiene el protocolo y los campos correspondientes del paquete previamente seleccionado en el panel de paquetes capturados[Gris]. Seleccionando una de estas líneas con el botón secundario del Mouse se tiene opciones para ser aplicadas según las necesidades.

En la parte que he señalado en amarillo-> En este panel se despliega el contenido del paquete en formato hexadecimal.

Wireshark tiene otra funcion importante y es la campura de paquetes pero con filtrado.

Filtrar paquetes IP.

Para guardar o abrir un filtro existente se debe seleccionar Display Filter en el menú Analyze o Capture Filter que se encuentra en el menú Capture.

Capture/filter

Para definir un filtro pulsamos un nombre de la lista que tenemos y solo nos filtrara aquello que allamos seleccionado

Analizando un paquete.

El paquete que voy a analizar va a ser un envio de trafico Ping.

cmd-> ping 192.168.2.21 [cualquier ip]

En la captura vemos que al hacer ping tenemos dos clases de protocolos diferentes: ARP y ICMP.

ARP -> para poder llegar al nodo correspondiente se necesita que la tabla ARP se rellene y mas tarde el ping se ara correctamente.

ICMP -> en lo que vemos que corresponde al protocolo ICMP es los ping que se han hecho a un nodo.

Mediante ping comprobamos la correcta conectividad entre equipos. Observamos que en la columna de info pone request y replay. La línea de request la enviamos desde nuestro nodo y replay es la contestación a nuestra trama.

========================================================================

Este programa funciona con analisis de strings, en troyanos encryptados no suele detectar la conexion, troyanos como BI es muy dificil de detectar pero para algo esta el EOF

[Enlace externo eliminado para invitados]

========================================================================

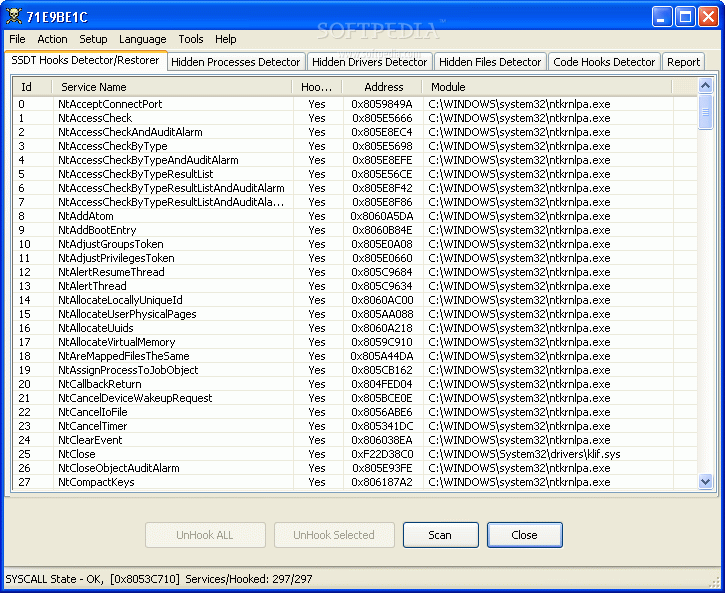

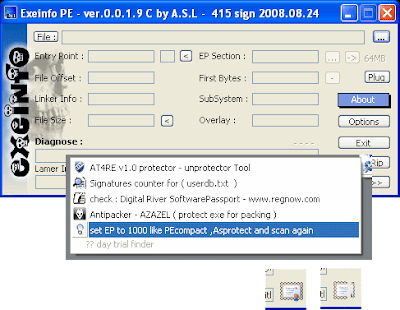

Internal Tools Menu:

---------------------

- overlay remover - generate new file without overlay data

- save overlay as external file

- EP Corrector (for Delphi) - generate many exe file with Entry Point

- EP Corrector (for Delphi) Runtime - correct EP

- XoR permutator (xor,or,shl..) - create one file with xor data (255x2000 bytes)

- Section splitter - save exe sections as files & exe header

- 8/16 bit string finder - enter 8 bit string = searching 16 bit strings & 8 bit (F7 key)

- REGistry call finder + CLSID - find registry call & regedit.exe strings

- overlay xor uncrypter - uncrypt one byte crypted exe in obl.

File Menu:

--------------------

+ Rename file

+ Copy file As.. *.bak

+ Execute - create executable process (exe)

+ Execute - windows ext. associate (dll, zip...)

+ Delete file (ALt+Del) - work in multiscan mode

+ Run multifile scanner mode (Directory scan)

+ - view global log file (c:\Raport-exeinfo-log.txt)

- delete global log file (no confirm)

Rippers Menu:

--------------------

- www address searcher inside exe - work on any file

- ExE inside ExE (Win32 Pe windows executable) - work on any file

- Zip archives inside ExE [Enlace externo eliminado para invitados] - work on any file

- Rar archives inside ExE [Enlace externo eliminado para invitados] - work on any file

- CAB MS archives inside ExE (for MSI installers ) - work on any file

- SWF flash Adobe animation files (internal length fixer for non exe files)

- ICO nonstandard icon ripper

- (All in one) - for lazy boys (without 'www address')

keys:

--------------------

F1 key - keyboard help

F2 key - Multiple file scanner for *.exe files

F3 key - external view (hiewdemo.exe or hiew32.exe) path directory

F4 key - external test (peid.exe) path directory

F5 key - external test RDG Packer Detector (I read location from Win registry)

F6 key - external test DiE.exe Detect it Easy (I read location from Win registry - shell integration req.)

F7 key - 8/16 bit String finder

F9 key - :-) UPX pack

F10 key - :-) UPX unpack

Alt+S - ZOOM Window x2!

Alt+Delete - delete file

"+", "-" - Numeric KEY = adjust transparent Form

Non executable file detection:

--------------------

Image file - jpg, png, gif (87/89), bmp

Sound file - mp3 (ID3/noID), wma, ogg

Video file - avi (divx/xvid), wmv, mpg, 3GP

Archive file - 7zip, zip, rar

others: chm (Microsoft HTML Help), msi, pdf, xml, fws, cws, php, html, hlp, mdb, lnk.

Overlay detector:

--------------------

01. zip archives

02. cab archives

03. SWF Flash object (packed & unpacked format)

04. Executable PE file

05. 7zip archives

06. RAR archives

Plugins like a Peid.exe (70% compatible:-()

-------------------------

Multiscaner use - command line:

--------------------

Exeinfope *.* /s

Exeinfope *.exe /s

Show All PE files and sent to log file (silent mode no GUI ! -> !ExEinfo-Multiscan.log)

-------------------------

ACM* - anti cheat mechanism

[Enlace externo eliminado para invitados]

=================================================

Yet Another Process Monitor (YAPM) (Aportado por CRSI)

La memoria de Windows rebosa de programas, procesos y subrutinas. Algunos son necesarios, mientras que otros no hacen más que estorbar y enlentecer todas las operaciones del sistema.

Yet Another Process Monitor te ayuda a poner orden. Es algo más que un simple monitor de procesos. Su ventana, ordenada en múltiples pestañas, concentra una cantidad considerable de funciones.

Con Yet Another Process Monitor no sólo gestionarás los programas cargados, sino que también podrás buscarlos en Google, investigar sus hilos y dependencias, encontrar las ventanas asociadas o sus procesos de red abiertos.

La pestaña Monitor de Yet Another Process Monitor es una utilidad impresionante, capaz de controlar cualquier parámetro que tus procesos hagan público, con gráficas y tablas de datos. ¿Un fichero parece sospechoso? En File hay un rápido analizador de archivos.

La vocación de Yet Another Process Monitor es la de sustituir por completo el Administrador de tareas, una posibilidad que puedes activar desde las opciones. Lo cierto es que lo consigue de sobra.

Para utilizar Yet Another Process Monitor necesitas:

* Sistema operativo: Win2000/XP/Vista/7

[Enlace externo eliminado para invitados]

========================================================================

========================================================================

Pitbull Malware analizer v2.3 white y black edition (Por slandg)

¿Que es lo que hace?

Pues es basicamente un Escaneador de Malware el cual puede ser usado como segunda opinion ala de tu AV Posee una base de firmas y una de Heuristica! cabe destacar que la Heuristica es mas eficiente que la de Firmas ya que detecta malware nuevo o posible tambien cuenta con un Binder detector que detecta posibles binders o archivos bindeados cabe destacar que el sistema de binder detector detecta cualquier archivo con EOF!

Posee cuarentena envio de muestras (el envio de muestras tiene que estar comprimido los exes)

Descarga: [Enlace externo eliminado para invitados]

OCXs: [Enlace externo eliminado para invitados]

OCXs: [Enlace externo eliminado para invitados]

========================================================================

Pitbull malware analizer 2.3 b &w (Por slandg)

Descarga: [Enlace externo eliminado para invitados]

Pitbull malware analizer 2.3 b &w (Por slandg)

Descarga: [Enlace externo eliminado para invitados]

OCXs: [Enlace externo eliminado para invitados]

========================================================================

TCPView (Por Setrix)

TCPView (Por Setrix)

TCPView es un programa que muestra información detallada de los protocolos TCP y UDP del sistema, incluyendo las direcciones locales y remotas y el estado de las conexiones TCP.

En Windows NT, 2000 y XP TCPView también muestra el nombre del proceso que realiza la conexión.

TCPView muestra más información que Netstat, que viene incluido en Windows. Al descargar TCPView también podrás usar Tcpvcon, que es una utilidad que tiene las mismas funcionalidades, pero se usa en la consola de comandos.

Cuando ejecutas TCPView, éste muestra una lista con todas las conexiones TCP y UDP activas, resolviendo todas las direcciones IP y mostrando el nombre de dominio. Por defecto TCPView se actualiza cada segundo pero puedes cambiar la frecuencia de actualizado. También podrás cerrar conexiones TCP/IP establecidas (las que están etiquetadas con ESTABLISHED). Además puedes guardar la salida en un fichero de texto.

Una buena herramienta para monitorizar la conexión de red.

[Enlace externo eliminado para invitados]

========================================================================

SpyMe Tools (Por j031)

SpyMe Tools es un programa gratuito que te permite monitorear cambios en el registro de windows y en los archivos del sistema. El programa te avisa si alguna aplicación instala spyware, adware, dlls, o cualquier archivo, o si realiza cambios en el registro y te permite ver donde ocurrieron las modificaciones para que puedas tomar las medidas necesarias.

Para poder detectar los cambios en el registro y en el disco el programa crea respaldos del registro actual de la computadora de manera que puedes comparar los cambios del registro del respaldo y el actual y te muestra que es lo que cambio exactamente entre los 2 archivos.

Ademas el programa permite restaurar el registro de windows utilizando cualquiera de los archivos de respaldo, y tambien incluye un monitor en tiempo real para que veas los cambios que se realizan enseguida.

[Enlace externo eliminado para invitados]

========================================================================

Sanbox (Por Setrix)

Sanbox (Por Setrix)

Sandboxie 3 ejecuta tus programas de tu PC dentro de un aislado espacio previniendo así cambios permanentes en tu sistema. Este espacio sería una especie de “caja de arena” o sandbox (de allí el nombre :)

¿Ventajas? Obviamente:

*

Navegado seguro en internet: Con el browser abierto bajo la supervisión de Sandboxie, todo archivo que resulte malicioso quedará atrapado en la caja de arena (sandbox, en este caso, espacio virtual aislado).

*

Privacidad garantizada: Historial, cookies, archivos temporales; todo todo todo, quedará dentro de la sandbox, y no dentro de Windows.

*

Seguridad de Windows: Podras instalar programas dentro de tu sandbox, para que lo ejecutes desde allí, sin temor a que ocurra algo desastroso en tu PC.

Resumen de Sandboxie 3 descargar con serial:

* Nombre oficial: Sandboxie 3

* Build: 3.44 (última versión 2010)

* Idioma: Multilenguaje (Español incluido)

* Peso: 1,5 MB

* SO: Windows XP / Windows Vista / Windows Seven

[Enlace externo eliminado para invitados]

========================================================================

ESET SysInspector:

Microsoft Windows 2000/XP/2003/Vista 32 bits:

[code][Enlace externo eliminado para invitados][/code]

Microsoft Windows 2000/XP/2003/Vista 64 bits:

[code][Enlace externo eliminado para invitados][/code]

========================================================================

[code][Enlace externo eliminado para invitados][/code]

Microsoft Windows 2000/XP/2003/Vista 64 bits:

[code][Enlace externo eliminado para invitados][/code]

========================================================================

Deep Frezze (Por ANTRAX)

Deep Freeze es un controlador del núcleo que protege la integridad del disco duro redirigiendo la información que se va a escribir en el disco duro o partición protegida, dejando la información original intacta. Las escrituras redirigidas desaparecen cuando el sistema es reiniciado, restaurando el equipo a su estado original. Esto permite a los usuarios realizar cambios virtuales en el equipo, por ejemplo para probar cambios potencialmente inestables o peligrosos, sabiendo que al reiniciar el sistema volverá a estar intacto.

Para realizar cambios el sistema se debe descongelar, desactivando Deep Freeze, de forma que los subsiguientes cambios sean permanentes.

Deep Freeze puede restaurar ciertos daños provocado por el malware y virus ya que tras el reinicio cualquier cambio hecho por el software malicioso puede quedar eliminado del sistema al ser revertido al estado original (junto con cualquier otro tipo de modificaciones que se hayan hecho). Sin embargo, esto no impide que un virus ó malware se desarrolle mientras que no se reinicie el sistema, ó que el virus afecte a una partición que no esté protegida, o que se coloque en el registro del Deep Freeze como archivo que estaba previamente en el sistema.

[Enlace externo eliminado para invitados]

========================================================================

Secunia PSI (Por crsi)

Secunia PSI (Por crsi)

Secunia PSO es una herramienta que te permitirá evaluar y mejorar el nivel de seguridad de los programas instalados analizando el sistema y supervisando la instalación de nuevos programas o actualizaciones.

Concretamente, Secunia PSI se encarga de comprobar que los programas instalados en tu sistema no dispongan de fallos de seguridad que puedan poner en riesgo tu sistema. El propósito de Secunia PSI no es detectar si tu sistema operativo está desprotegido o si su configuración no es suficientemente segura, sino localizar posibles agujeros en los programas instalados.

En el caso de localizar programas con este tipo de fallos de seguridad, Secunia PSI se encarga de buscar, descargar e instalar automáticamente todos los parches o actualizaciones necesarias para corregirlos o, simplemente, neutralizarlos.

[Enlace externo eliminado para invitados]

========================================================================

========================================================================

========================================================================

Analisis Online

[Enlace externo eliminado para invitados]

========================================================================

========================================================================

MAQUINAS VIRTUALES

========================================================================

MAQUINAS VIRTUALES

[Enlace externo eliminado para invitados]

Ire agregando mas programas de analisis mas adelante.

De todas formas si ustedes tienen mas programas o conocen otros, pueden ponerlos y los voy agregando a la lista.

un saludo!

ANTRAX