Gracias master que bueno ver estos grandes aportes!!

Saludos maquina

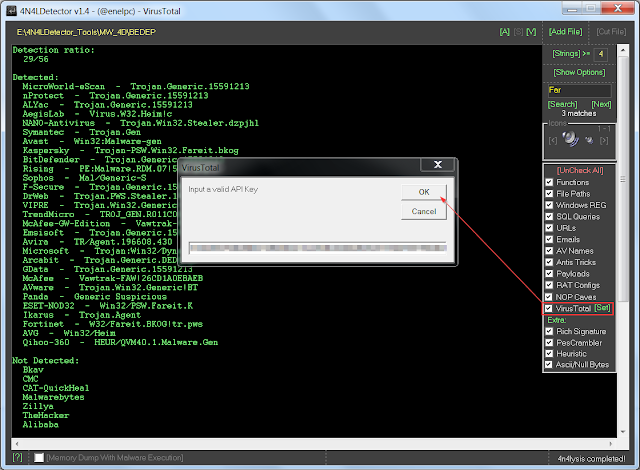

Indetectable.Net

Hago algo similar en estos porcentajes, son útilies para saber si el binario se encuentra comprimido, que en esencia es lo que necesitamos de una entropía. :)Blau escribió:Quizá un cálculo de la entropía del ejecutable (o de cada sección) no estaría mal.

¿A qué te refieres con los patrones en los bloques básicos? Lo del grafo de flujo lo desestimo, pero posiblemente agregue un sistema sencillo de clasificación. Gracias :)overxfl0w13 escribió:+1 , otra podría ser detectar patrones en los bloques básicos, grafo de flujo o en el DAG. Podrías también combinar toda la información que ya extraes para predecir si es malware o no mediante algún método de clasificación.

Sabes que aqui algunos aún seguimos por los 90.4n0nym0us escribió:Aquí tienes el nuevo diseño

Volver a “Troyanos y Herramientas”