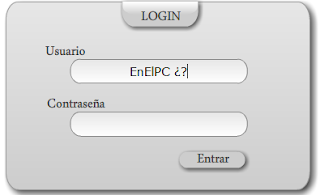

No se asusten pues nada que ver, el que ven en la siguiente imagen es un login de lo más simple que van a encontrar, pero les dejaré una pequeña lista de dorks, para que puedan probar suerte y además aprendan los diferentes tipos de comprobaciones que utilizan los programadores para decidir si el usuario accede o no a la zona privada.

inurl:"login.swf" inurl:"login1.swf" inurl:"login2.swf" ...

inurl:"admin.swf" inurl:"admin1.swf" inurl:"admin2.swf"...

inurl:"admin/login.swf" inurl:"adminlogin.swf"

inurl:"admin.swf" inurl:"admin1.swf" inurl:"admin2.swf"...

inurl:"admin/login.swf" inurl:"adminlogin.swf"

La prueba más simple para determinar si el usuario y contraseña se encuentran dentro del archivo SWF, será escribir unos datos cuales quiera y darle a entrar, si ponemos un sniffer a la escucha, veremos que la comprobación no lanza ninguna llamada externa a dicho archivo como por ejemplo a un PHP, lo que nos dice que rescata los usuarios dentro de su propio código.

En otros casos, podremos ver que hace llamadas a archivos de texto externos al SWF, pero totalmente visibles, así que solo nos quedará bajarnos el fichero de contraseñas y leerlas.

Podremos descargar a nuestro disco duro después de las comprobaciones pertinentes, los SWF que nos parezcan vulnerables para poder tratarlos con un decompilador y ver su código fuente.

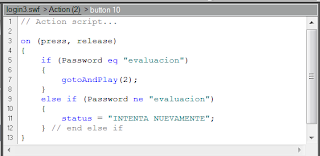

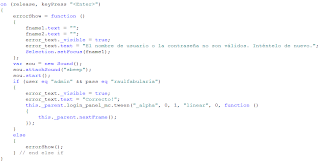

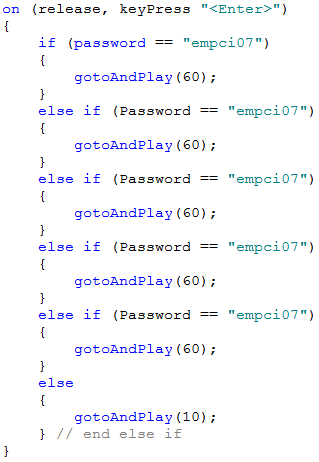

Para las siguientes imágenes utilicé un famoso decompilador llamado Sothink SWF Decompiler, su interfaz es muy cómoda para encontrar fácil los botones con ActionScript, aunque para los linuxeros también podrán probar suerte con la herramienta Flasm, que dependiendo del peso del archivo, tardarán más o menos en encontrarlo pues no interpreta el código.

Veremos accesos simples de un solo campo...

Otros con diferentes permisos a carpetas...

El de toda la vida, Usuario y Contraseña ;)

Algunos que después de la epilepsia del programador, se repiten inexplicablemente.

Pero siempre para todos, una grata recompensa.

Espero no se apodere de vosotros vuestro sombrero más oscuro y le echen un vistazo a los demás que encuentren con defensas más duras al ojo humano, como las fastidiosas encriptaciones que aunque automatizadas nadie utiliza.

Yo me despido porque parece que Google tampoco quiere que siga dándole la tabarra buscando temas para mi blog.

Saludos 4n4les! ;)

Fuente: [Enlace externo eliminado para invitados]