Un investigador de seguridad ha encontrado una nueva Vulnerabilidad 0day que afecta a Internet Explorer, mientras que el análisis de una página de malware que se estaba utilizando para explotar las vulnerabilidades de Java. Según el equipo de Metasploit, el Internet Explorer 7, 8 y 9 en Windows XP, Vista y 7 son vulnerables a este ataque.

Eric Romang ha descubierto una carpeta "/public/help" en uno de los servidores infectados. Él encontró un archivo flash (.Swf), dos paginas html (protect.html, exploit.html) y el archivo exe.

Al abrir la página exploit.html, carga el archivo flash, que a su vez carga la otra página HTML (protect.html). Juntos, ayudan a bajar el archivo ejecutable en la computadora de la víctima.

El equipo de Metasploit inmediatamente ha desarrollado el módulo para este exploit. Según los investigadores de Metasploit, el exploit, que ya había sido utilizado por los atacantes maliciosos en la naturaleza antes de que fuera publicado en Metasploit, afecta a alrededor del 41% de los usuarios de Internet en América del Norte y el 32% a nivel mundial.

Desde que Microsoft no ha lanzado un parche para esta vulnerabilidad, sin embargo, se aconseja a los usuarios de IE cambiar a otro navegador hasta que una actualización de seguridad disponible.

exploit.html

Este archivo se reconoce como un archivo HTML, y por 0 anti-virus en VirusTotal

[Enlace externo eliminado para invitados]

"exploit.html" es el punto de partida del ataque. Este archivo se crea una matriz de "img" y carga el archivo Flash "Moh2010.swf"

Moh2010.swf

Este archivo es reconocida como una película de Macromedia Flash Player, y por 0 anti-virus en VirusTotal

[Enlace externo eliminado para invitados]

Se puede observar que el archivo está lleno de DosSWF que se descomprimira en la memoria. Después de la descompresión "Moh2010.swf" el archivo se derrama en el montón y eval un iframe al archivo "Protect.html".

El código ActionScript incrustado en el original lleno de archivos SWF, también es interesante, podrás ver algunos de codificación especial (chino?).

Este archivo, que durante la explotación es también comprobar si el sitio web está en Flash Website Storage Settings pannel para nada más cargar el archivo "Protect.html". Esto significa, que una vez infectado el usuario ya no será explotado a pesar de nuevas visitas a la página web.

Muestra en la primera visita:

Muestra de la explotación exitosa:

Muestra en otras visitas:

Protect.html

Este archivo se reconoce como un archivo HTML, y por 0 anti-virus en VirusTotal

[Enlace externo eliminado para invitados]

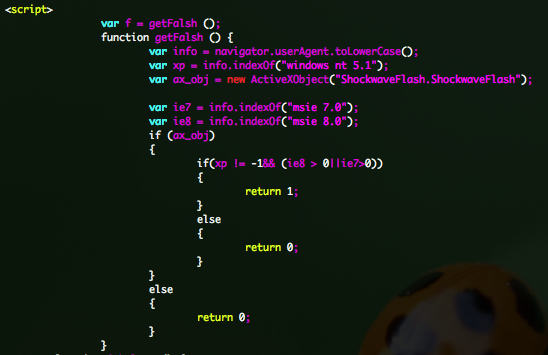

Si usted echa un vistazo al código fuente, se puede ver el código javascript interesante, como es la manipulación de la "img" matriz creada por "exploit.html".

También verá que las pruebas se hacen, con destino a Windows XP 32-bit e Internet Explorer 7 u 8.

111.exe

Este archivo se reconoce como un archivo de imagen Autodesk FLIC, y por 0 anti-virus en VirusTotal

[Enlace externo eliminado para invitados]

El archivo se ha enviado a Malware Tracker ([Enlace externo eliminado para invitados]), este archivo se ve sospechoso y requiere mas investigaciones.

Si deseamos tener el modulo para explotar esta vulnerabilidad desde el Metasploit, es necesario actualizar la misma desde el siguiente link: [Enlace externo eliminado para invitados]

La captura de pantalla siguiente se muestra un ataque exitoso contra una máquina de Windows 7 con Internet Explorer 9 instalado:

Está es en contra de Internet Explorer 8 instalado:

He aquí otro ejemplo de la explotación en un Windows XP SP3 box, totalmente parcheado:

El exploit también trabaja en contra de Windows Vista.

Fuentes de Información:

[Enlace externo eliminado para invitados] (Spanish)

[Enlace externo eliminado para invitados]

[Enlace externo eliminado para invitados]

[Enlace externo eliminado para invitados]

Saludos.